详细的步骤如下: 涛涛电脑知识技巧

1、结合

2、百度账号可以登录qunar网站,通过百度账号连接服务

3、授权模式中的Implicit grant模式只需要client_id和redirect_uri就可以完成账号的授权流程,从而把获取到的access_token返回到redirect_uri页面中

4、构造如下的URL:

?scope=super_msg&response_type=token&client_id=RCKbWANx8KewnXs9rwGWFtZV&redirect_uri=http://lvtu.qunar.com/mobile_ugc/web/album.htm?albumId=4228

client_id为qunar网的百度应用ID

redirect_uri为获取access_token后的回调地址

response_type=token是采用Implicit grant授权模式

scope为申请的权限

5、可以把该地址发给他人诱使别人连接,最方便的利用是结合点击劫持来让用户完成授权流程。从而劫持到用户的access_token

6、获取到的token可以利用api接口来操作该账号(百度的api少的可怜)。

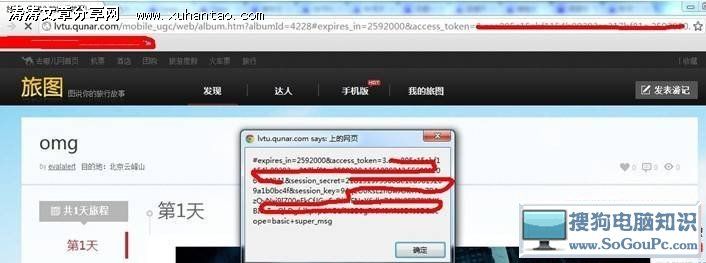

下面图是劫持后的。

修复方案:

1、最好是严格限制redirect_uri,我知道很难。

2、可以在授权页面加入放点击劫持代码,降低风险