- WordPress防CC攻击代码(续) 2013-04-19 点击:1618 评论:0

- SAE云服务安全沙箱绕过3(绕过命令执行防御) 2013-04-19 点击:1605 评论:0

- Discuz论坛安全加固浅析 2013-04-19 点击:1887 评论:0

- 福建网龙某子站任意文件读取 2013-04-19 点击:2143 评论:0

- Web攻防系列教程之浅析PHP命令注入攻击 2013-04-19 点击:2089 评论:0

- 关于php后门的编写 2013-04-19 点击:1642 评论:0

- PHP在线挂QQ系统设置不当致个人隐私泄漏 2013-04-19 点击:1734 评论:0

- PHP全局变量与SESSION 漏洞(global 与 session) 2013-04-19 点击:1567 评论:0

- php全局变量漏洞 $GLOBALS 2013-04-19 点击:1804 评论:0

- 金山WPS官网知道子站注射及解析漏洞 2013-04-19 点击:1988 评论:0

在前一篇《WordPress防CC攻击代码》中已经提到了一种防止WordPress被CC攻击被刷流量的方法,不过那种方法的缺点就是误封率较高,如果一个人随手刷新了几下,结果被封了,...

摘要谢各位捧场,经过努力,作者已经打到了第三关,这一关叫做命令执行关。也不知道是因为作者描述不清楚,还是SAE的理解出现偏差,我们没有直接沟通过,只是作者写篇文章,先交给那边审核,...

【51CTO专稿】Discuz! 论坛以其功能完善、效率高效、负载能力,深受被大多数的网站喜爱和青睐。无独有隅,笔者所维护的论坛就是用discuz! 来构建的,从接手时候的7.2到...

安全中心网站利用某文件可读取任意文件,搜狗电脑知识网,例如web.config漏洞证明:https://aq.91.com/AjaxAction/AC_JsFile.ashx?Fi...

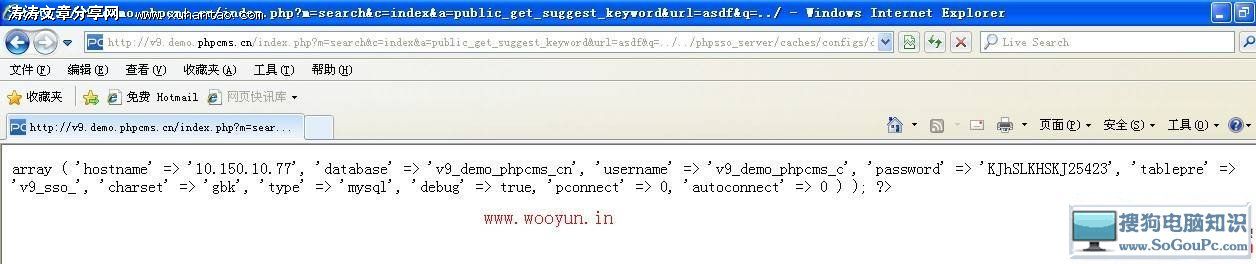

PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一,国内著名的Web应用程序Discuz!、DedeCMS等都曾经存在过该类型漏洞。本文描述了常见的PHP命令注入攻击...

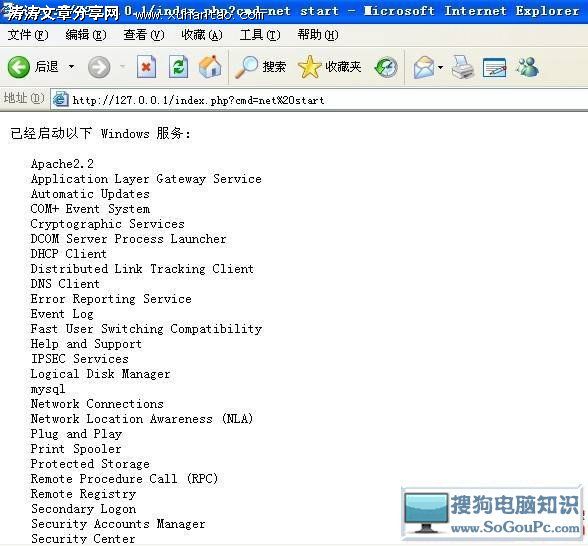

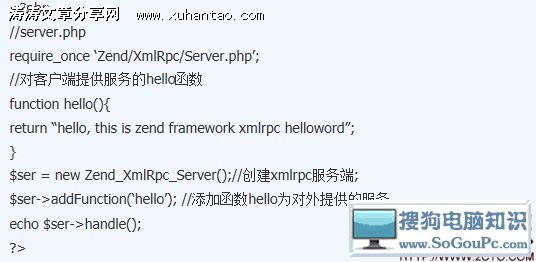

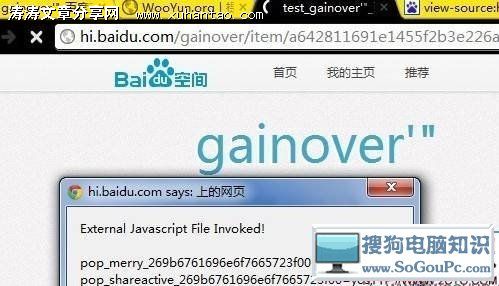

0x1 原理1、执行系统命令的函数proc_open, popen, exec, shell_exec,passthru,system这里只给出两个例子,其他的可以查看php手册编...

PHP在线挂QQ个人隐私泄漏,可导致通过手机腾讯网SID登录QQ,进而进行诈骗、社工等。目前很流行的一个系统,搜狗电脑知识网,因为对数据文件权限设置不当,可以随意下载,获得用户QQ...

先看这一段简单的代码?phpsession_start();$_SESSION[isadmin]=yes;$isadmin=no;echo $_SESSION[isadmin];?...

在Discuz代码中有这么一段:if (isset($_REQUEST[GLOBALS]) OR isset($_FILES[GLOBALS])) {exit(Request ta...

详细说明:此站为金山WPS官网的一个问答系统,由tipask1.3搭建,存在SQL注射漏洞SQL:?question/ajaxsearch/123%27union%20select...