- 对国外电商网站的一次跨站检测 2013-04-19 点击:1596 评论:0

- WespaJuris = 3.0多个缺陷及修复 2013-04-19 点击:1613 评论:0

- 鸡肋的反射性xss 2013-04-19 点击:1900 评论:0

- 防范SQL Server注入攻击 2013-04-19 点击:1768 评论:0

- thinkphp 3.0 爆路径 2013-04-19 点击:1662 评论:0

- IdeaCMS XDAY及修复 2013-04-19 点击:1369 评论:0

- SAE云服务安全沙箱绕过4(绕过文件权限防御) 2013-04-19 点击:1459 评论:0

- EasyTalk微博X2.0.2 前台任意文件删除漏洞及修复 2013-04-19 点击:1580 评论:0

- CRLF Injection attacks and HTTP Response Splitting 2013-04-19 点击:1443 评论:0

- SQL Injection How to 2013-04-19 点击:2030 评论:0

0x01目标很难Seo的pr7啊1999年建立的啊!真xx瞧这个架势。使用旁注 c段对我来说都是浮云!0x02思路1.google找注入点 探测开发语言 site:xxx.com ...

?php/*#标题spaJuris = 3.0 auto exploit# 作者: WhiteCollarGroup# 网站: #下载地址 # 影响版本: 3.0# 测试平台: A...

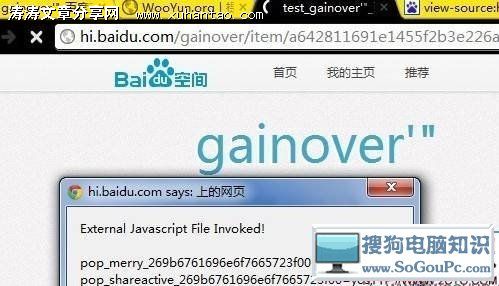

0x00起因最近在一个比较大的小说网站上发现有注入漏洞,今天就一直想办法注入,结果一直也没有注进去,其主要原因就是只要我输入select他就会弹出对话框,如下图所示: 考虑了好久也...

SQL 注入式攻击是指利用设计上的漏洞攻击系统,如果动态生成SQL 语句时没有对用户输入的数据进行过滤,便会使SQL 注入攻击得逞.例如:用下面的SQL 语句判断用户名和密码:tx...

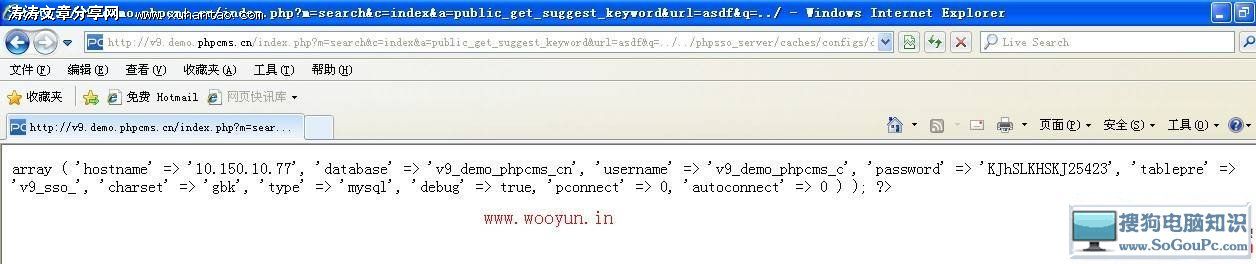

1. thinkphp3.0 模块加载失败,搜狗电脑知识网,出错信息爆应用程序路径。漏洞证明:检测有两种情况1. 可执行命令,搜狗电脑知识网,这个估计是伪3.0版本?交大定票此站到...

IdeaCMS网站内容管理系统是主要服务于中小企业的CMS内容管理系统,一般的开发人员能够使用系统提供的模块以最低的成本、最少的人力投入在最短的时间内架设一个功能齐全、性能优异的网...

摘要谢各位捧场,已经打到第四关了。经过几次交流,发现SAE的童鞋对安全很重视,而且持欢迎来搞的态度,对这样的态度,给予肯定,有了这样的态度,作者才有了继续下去的欲望,我们都相信SA...

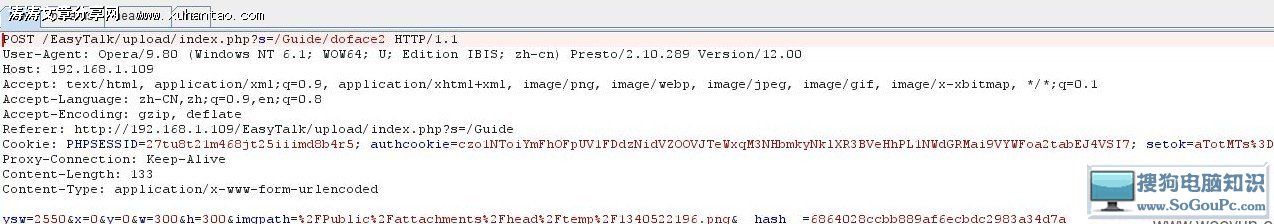

EasyTalk处理用户上传头像的代码有问题,若判断用户上传的头像不合法,则根据参数$_POST[imgpath]的路径删除用户上传的非法头像文件。漏洞出在EasyTalk对$_P...

The CRLF Injection Attack (sometimes also referred to as HTTP Response Splitting) is a fai...

这个指南很好,所以就转载过来了 -------------------------------Line CommentsComments out rest of the qu...