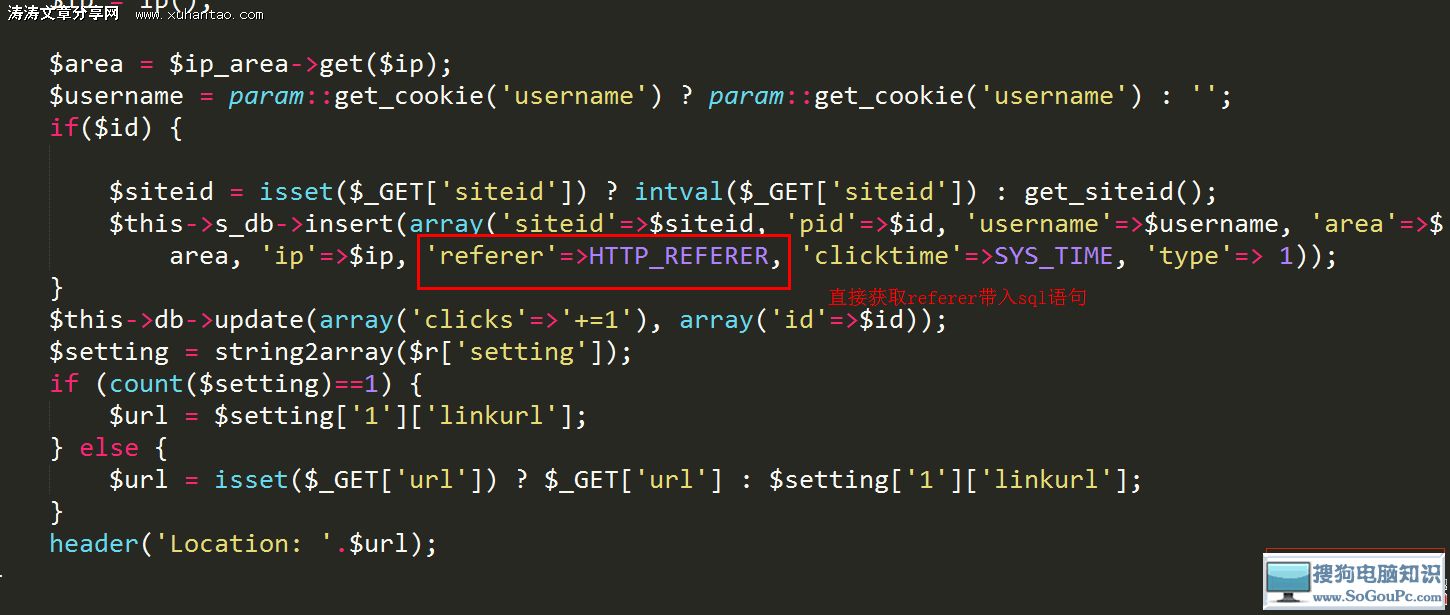

漏洞存在于poster模块

2012-12-11 16:05 上传搜狗电脑知识网

下载附件 (65 KB)

可见我们可以控制HTTP_REFERER,而且不受magic_quotes_gpc()控制。所以能够成功注入sql语句里,导致产生sql注入漏洞。

二、 漏洞利用效果及危害:

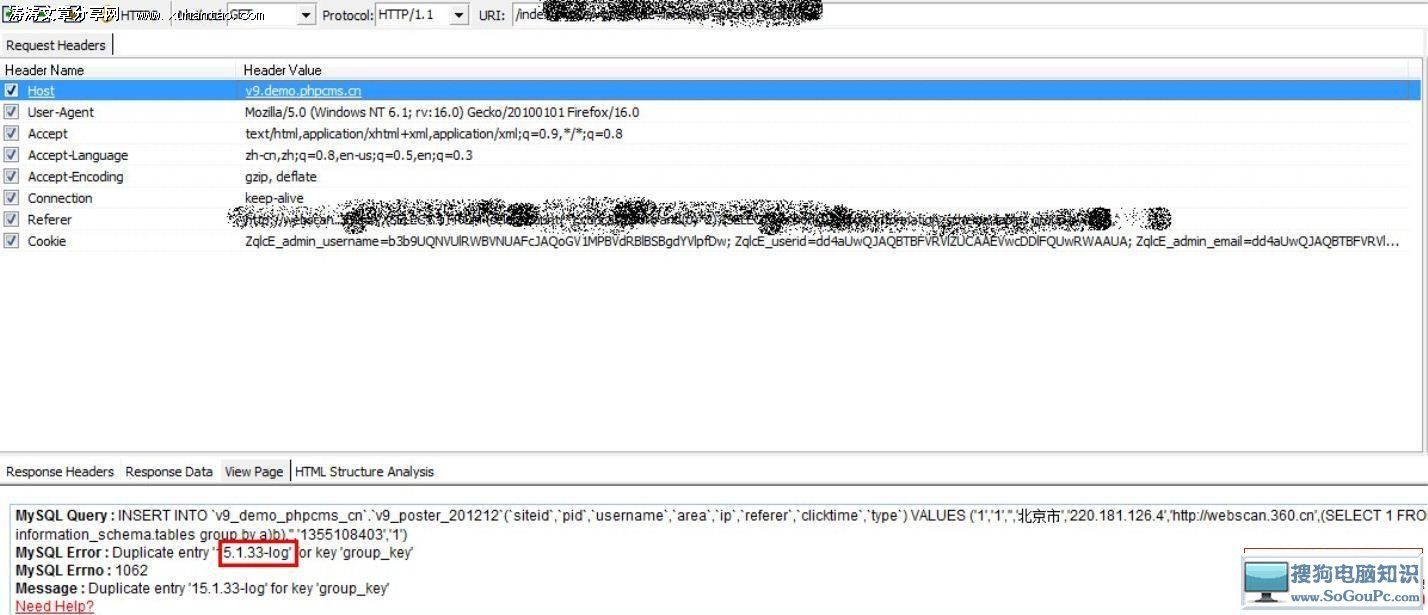

此漏洞存在于最新的Phpcms v9版本,下面是官方的demo站点测试结果

2012-12-12 16:46 上传

下载附件 (111.28 KB)

通过构造sql语句查询网站的mysql数据库版本

三、 修复方案:

请到官方网站下载最新的升级包程序