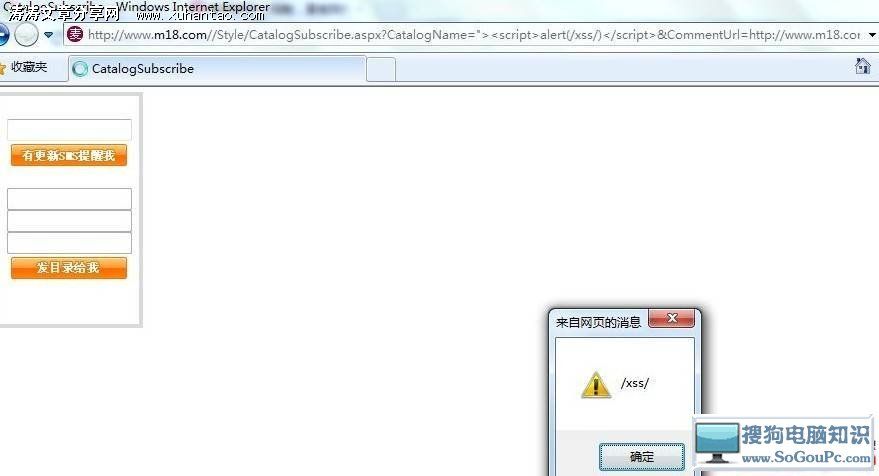

XSS+验证逻辑漏洞的一个例子。>.<

只找到一个反射型的XSS >.<

没有过滤的参数是CatalogName

?CatalogName="><script>alert(/xss/)</script>&CommentUrl=http://www.m18.com/Catalog/F90411/cover.html&Picture=http://img.m18.com/IMG2008/catalog/F90411.jpg

用XSS盗取来的cookie登录后,在修改登录用的邮箱时没有验证步骤,可将邮箱修改为自己可以控制的。

发送邮件后只需点击链接即可修改登录使用的邮箱。

然后再使用邮件找回密码功能修改登录密码。

修复方案:

1. 过滤参数。

2. 在修改登录邮箱时增加验证。

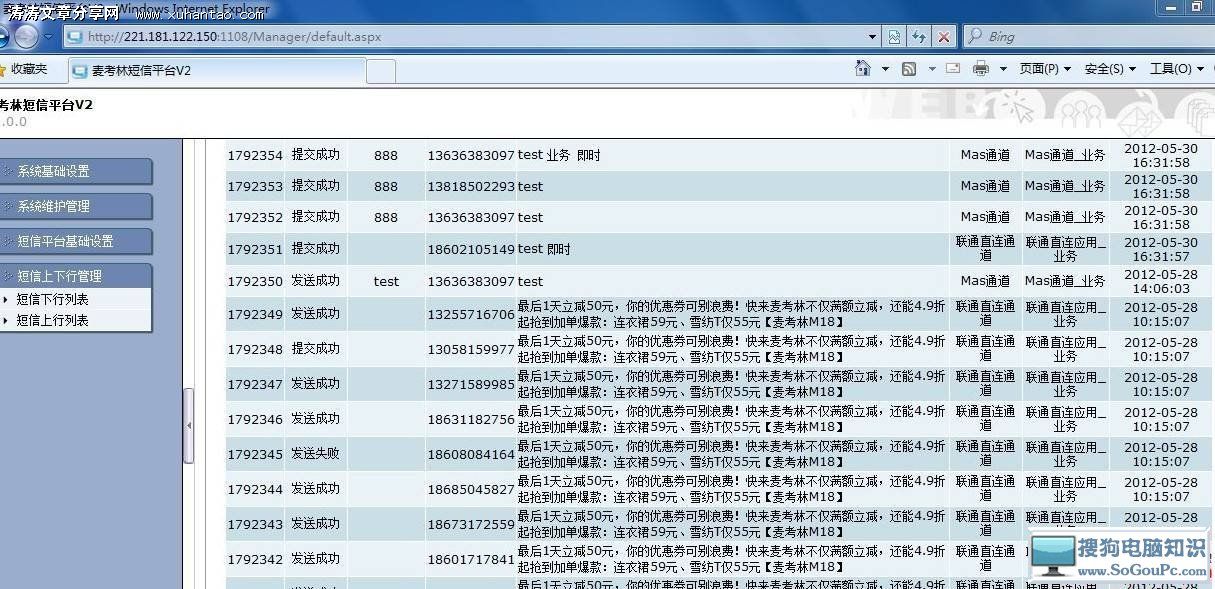

1. 麦考林短信平台,用户名和密码都为admin,进入之后可发送促销之类的短信。

:1108/Manager/default.aspx

2. 两个神奇的URL,泄漏了用户名等信息,涛涛电脑知识网,刷新后还有变化(有时需多刷新几次)

?from=home

?from=list&size=6&class=N1

3. Rsync信息泄漏

地址:211.100.47.5

修复方案:

修改弱口令,涛涛电脑知识网,访问控制等。

麦考林漏洞:XSS+验证逻辑漏洞组合+后台弱口令+敏感信息泄漏

时间:2013/4/19 12:09:00 作者:平凡之路 来源:xuhantao.com 浏览:

相关文章

- 没有相关文章

本类热门

- 05-19·记事狗2.5.0鸡肋注入漏洞

- 05-19·动易xss拿站小记

- 04-19·记一次有趣的提权

- 04-19·TNTHK小组内部版后门解析

- 05-19·新版百度空间存储型XSS

- 04-19·ecmall 2.3.0-0918-scgbk注入及修复

- 05-19·Z-Blog1.8绕过权限漏洞

- 05-19·ThinkPHP最新版3.0RC1存在XSS漏洞

- 04-19·Wordpree插件评论啦代码审计不严

- 04-19·绕过CDN查找真实IP的思路,一个新颖并另类的方法

本类推荐

- 05-19·IIS7.5畸形解析拿shell利用方法

- 05-19·从对一个安全产品的测试看产品架构安全

- 05-19·mysql被降权提权思路

- 05-19·记一次win2003垃圾提权

本类固顶

- 暂无信息

网站备案号:蒙ICP备15000590号-1

网站备案号:蒙ICP备15000590号-1