?&st=3&pu=pw@4500lp,tpl@

playApi返回内容未处理

修复方案:

大牛门。。。

作者 aomm

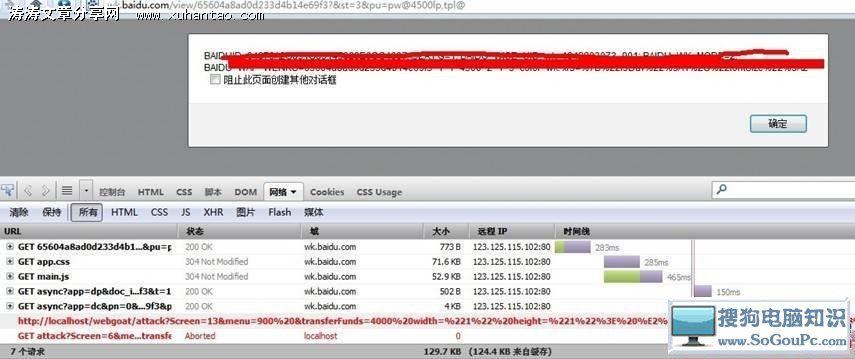

百度某论坛存储型xss漏洞

?mod=image&aid=753&size=300x300&key=251d4107522ed3ab0b842ef9f69b2cf0&nocache=yes&type=fixnone

在用户回复部分,可以用户自己上传图片,在图片列表中可以查看自己上传的图片,涛涛电脑知识网,也就是上面的url内容

由于上传图片展示内容为text/html 导致上传的合成图片内含js脚本可以被浏览器执行

你们所有这个Discuz的论坛都有这个漏洞吧

修复方案:

修改下,涛涛电脑知识网,返回内容不要text/html

波波虎

百度文库及某论坛的存储XSS

时间:2013/4/19 12:09:00 作者:平凡之路 来源:xuhantao.com 浏览:

相关文章

- 没有相关文章

共有评论 0 条相关评论

发表我的评论

- 大名:

- 内容:

本类热门

- 05-19·记事狗2.5.0鸡肋注入漏洞

- 05-19·动易xss拿站小记

- 04-19·记一次有趣的提权

- 04-19·TNTHK小组内部版后门解析

- 05-19·新版百度空间存储型XSS

- 04-19·ecmall 2.3.0-0918-scgbk注入及修复

- 05-19·Z-Blog1.8绕过权限漏洞

- 05-19·ThinkPHP最新版3.0RC1存在XSS漏洞

- 04-19·Wordpree插件评论啦代码审计不严

- 04-19·绕过CDN查找真实IP的思路,一个新颖并另类的方法

本类推荐

- 05-19·IIS7.5畸形解析拿shell利用方法

- 05-19·从对一个安全产品的测试看产品架构安全

- 05-19·mysql被降权提权思路

- 05-19·记一次win2003垃圾提权

本类固顶

- 暂无信息

网站备案号:蒙ICP备15000590号-1

网站备案号:蒙ICP备15000590号-1