- 各种隐藏WebShell、创建、删除畸形目录、特殊文件名的方法 2013-04-19 点击:1738 评论:0

- XSS攻击的原理 2013-04-19 点击:1410 评论:0

- 115一个越权操作 2013-04-19 点击:2072 评论:0

- 使用PreparedStatement防止SQL注入 2013-04-19 点击:1701 评论:0

- Thinksns某SNS功能极品XSS,通杀WEB和IOS客户端 2013-04-19 点击:1542 评论:0

- 关于eval的劫持操作 2013-04-19 点击:1415 评论:0

- CMSeasy后台拿shell 2013-04-19 点击:1732 评论:0

- 搜狐分站SQL注入漏洞+phpinfo信息 2013-04-19 点击:1947 评论:0

- PHP源码中unserialize函数引发的漏洞分析 2013-04-19 点击:1955 评论:0

- 百度某分站命令执行及修复 2013-04-19 点击:1643 评论:0

本文将全面讲述各种隐藏WebShell、创建、删除畸形目录、特殊文件名的方法,应该是网上最全、最详细的了另外,再大概说一下各种黑帽SEO作弊方法,以帮助广大站长、管理员彻底清理这些...

概念说明Xss(cross-site scripting)攻击指的是攻击者往Web页面里插入恶意html标签或者javascript代码,当用户浏览该页或者进行某些操作时,...

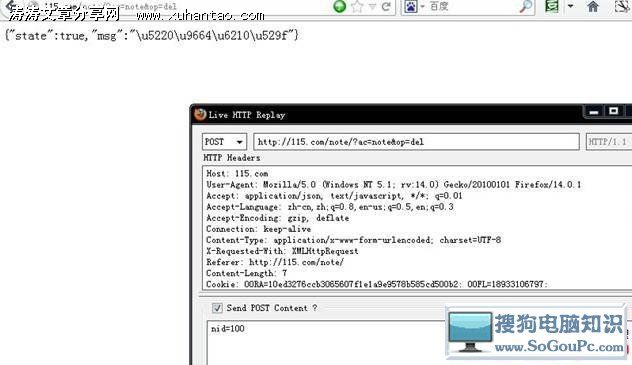

115存在记事本功能,记事本有删除功能,删除功能可能没有加上验证用户的函数导致了恶意人的利用。?ac=noteop=del数据包nid=xxtrue为成功,false呢就是记事本不...

一条效率差的sql语句,足以毁掉整个应用.Statement是PreparedStatement的父接口,不进行预编译操作,减少了进行预编译的开销.单次运行PreparedStat...

在一般能够出问题的地方出现了问题,很正常。正题在个人主页发表图片的时候,存在不严格的地方,导致了一存储跨站:搜狗电脑知识网搜狗电脑知识维护 搜狗电脑知识技巧上传完成,可以看到效果由...

前提:本文讨论在chrome浏览器下的情况,由于早期IE浏览器的实现有所不同,导致与本文所提内容存在差异。其它浏览器也未做测试。搜狗电脑知识维护 搜狗电脑知识技巧在某些需求环境中,...

:可以参考本文,搜狗电脑知识网,cmseasy xss+后台getshell看图操作:找到这里替换里面的代码,记得先复制一下,等做完给人家恢复回去点保存,链接地址本文章由Web M...

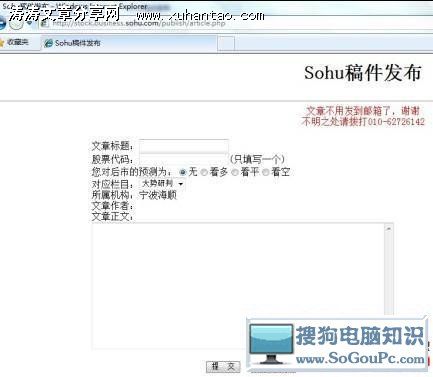

1. 后台SQL注入某分站使用用户名:admin or 1=1 -- 密码任意可以进入后台进行投稿操作。2. ?name=5注入点,有问题的参数是name,搜狗电脑知识网,可获取数...

0x01 unserialize函数的概念首先看下官方给出的解释:unserialize() 对单一的已序列化的变量进行操作,将其转换回 PHP 的值。返回的是转换之后的值,可为 ...

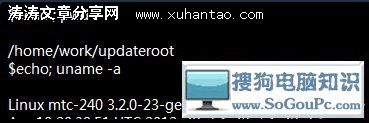

百度某分站存在过滤不严格,导致命令执行mtc.baidu.com是百度对外开发用于测试各类手机操作系统的一个平台但是由于对用户执行的命令过滤不严格,导致可以跨过系统限制,直接在虚拟...